Prepárate. Facebook tiene una nueva mega filtración en sus manos

Aún más brillante desde la acumulación de números de teléfono propiedad de 500 millones de usuarios de Facebook durante el mes pasado, la compañía de redes sociales está luchando contra una nueva crisis de privacidad: una herramienta que, a escala masiva, elige configuraciones para evitar que los usuarios incluso sean públicos cuando vincular cuentas de Facebook asociadas con direcciones de correo electrónico.

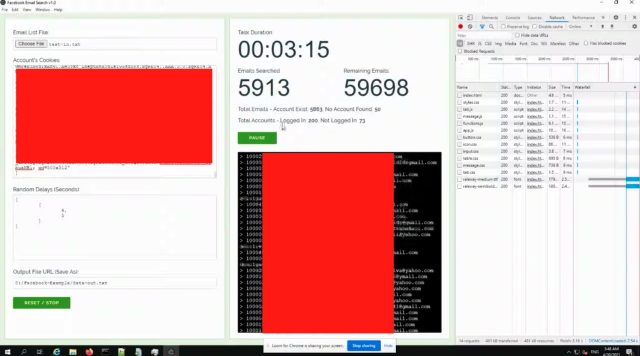

Un video publicado el martes mostró a un investigador demostrando una herramienta llamada Facebook Email Search v1.0, que puede vincular cuentas de Facebook con hasta 5 millones de direcciones de correo electrónico al día, dijo. Después de que Facebook dijera que no creía que la debilidad que encontró era “importante” para ser reparada, le dio a la herramienta una lista de 65.000 direcciones de correo electrónico y miró lo que sucedió después.

“Como puede ver en el registro de publicación aquí, obtengo una cantidad considerable de resultados de ellos”, dijo el analista, señalando la herramienta que aplasta la lista de direcciones de video. “Gasté $ 10 para comprar unas 200 cuentas de Facebook. En tres minutos, pude hacer esto por 6.000. [email] Cuentas. “

Ars recibió el video con la condición de que no se compartiera. Una transcripción de audio completa aparecerá al final de esta publicación.

Dejar caer la pelota

En un comunicado, Facebook dijo: “Parece que cubrimos erróneamente este informe de recompensa por error antes de pasar al panel correspondiente. Agradecemos el intercambio de información de analistas y estamos tomando los pasos iniciales para mitigar este problema. Hallazgos”.

Un representante de Facebook no respondió una pregunta y la compañía le dijo al analista que no la consideraba lo suficientemente vulnerable como para corregir un error. El representante dijo que los ingenieros de Facebook creen que la filtración se mitigó desactivando la técnica que se muestra en el video.

El investigador, que admitió no identificar a Ars, dijo que la búsqueda en el correo electrónico de Facebook aprovechó una vulnerabilidad previa a la final que había informado recientemente a Facebook, pero “ellos [Facebook] No lo consideres lo suficientemente importante como para estar conectado. “A principios de este año, Facebook tenía una vulnerabilidad similar, que finalmente se solucionó.

“Es básicamente la misma vulnerabilidad”, dice el investigador. “Por alguna razón, me dijeron directamente que incluso si se lo probaba a Facebook y se lo hacía saber, no tomarían medidas contra él”.

En Twitter

Facebook no solo proporciona los medios para recopilar estos datos masivos, sino que también está tratando de promover activamente la idea de menos daño para los usuarios de Facebook. Facebook fue enviado inadvertidamente a un reportero de la publicación holandesa. Noticias de datos Las relaciones públicas aconsejaron a las personas que “diseñen esto como un tema empresarial más amplio y normalicen el hecho de que esta actividad se desarrolla de manera incesante”. Facebook ha diferenciado entre raspar y piratear o infringir.

No está claro si alguien se tomó este error en serio para crear una base de datos más grande, pero ciertamente no sería sorprendente. “Creo que esta es una vulnerabilidad muy peligrosa y me gustaría ayudar a detenerla”, dijo el investigador.

Aquí está la transcripción del video escrita:

Entonces, lo que quiero demostrar aquí es que existe una vulnerabilidad activa dentro de Facebook, que permite a los usuarios malintencionados consultar dentro de Facebook, direcciones de correo electrónico y devoluciones de Facebook y permitir usuarios compatibles.

Um, es una vulnerabilidad de Facebook, les he informado, les hago saber, um, no lo consideran lo suficientemente importante como para estar conectados, um, esto es una violación significativa, um, de privacidad y un gran problema.

Este método lo utiliza actualmente el software, que ahora está disponible en la comunidad de piratas informáticos.

Actualmente se utiliza para comprometer cuentas de Facebook con el fin de adquirir grupos de páginas y, aparentemente, cuentas de publicidad de Facebook para obtener ganancias monetarias. Sí, no le puse este ejemplo visual a JS.

Lo que hice aquí, tomé 250 cuentas de Facebook, cuentas de Facebook recién registradas, compré en línea por alrededor de $ 10.

Sí, tengo consultas o consultas de 65.000 direcciones de correo electrónico. Como puede ver en la publicación de lanzamiento aquí, obtengo una cantidad considerable de resultados de ellos.

Si miro el archivo de salida, puedo ver un nombre de usuario y la dirección de correo electrónico que coinciden con las direcciones de correo electrónico de entrada que utilicé. Ahora, como digo, gasté $ 10 usando dos para comprar 200 cuentas de Facebook. En tres minutos, 6.000 cuentas pudieron hacer esto.

Probé esto a gran escala y puedo usarlo para extraer hasta 5 millones de direcciones de correo electrónico al día.

Ahora ya había una vulnerabilidad en Facebook, um, a principios de este año, estaba vinculado. Básicamente es la misma vulnerabilidad. Por alguna razón, aunque le probé esto a Facebook y se lo hice saber, me dijeron directamente que no tomarían medidas en su contra.

Entonces, me estoy acercando a personas como tú, con la esperanza de que puedas usar tu influencia o tus conexiones para detener esto, porque tengo mucha confianza.

Esto no solo es una violación importante de la privacidad, dará como resultado una nueva base de datos grande, que incluye correos electrónicos, que no solo permitirá partes indeseables, sino que también enviará correos electrónicos a concursos de identificación de usuarios, agregará direcciones de correo electrónico a números de teléfono encontrados en violaciones anteriores Me alegro mucho de que lo hicieras, para que puedas ver cómo funciona.

No lo voy a mostrar en este video porque no quiero que el video sea, sí, no quiero que me exploten esta vez, pero estoy muy feliz de probarlo, um, si es necesario, pero como puede ver, verá más y más lanzamientos. Creo que esta es una vulnerabilidad muy peligrosa y me gustaría ayudar a detenerla.

“Öğrenci. Müzik uzmanı. Hevesli problem çözücü. Zombi evangelisti. Yemek fanatiği.”