Google Play Apps, 10.000’den fazla RAT indirilmiş veriye sahiptir

Bir güvenlik firması, Google Play’den 10.000’den fazla kez indirilen kötü amaçlı işlemcinin, dolaylı olarak, kullanıcıların şifrelerini, metin mesajlarını ve diğer gizli verilerini çalabilecek bir uzaktan erişim Truva atı yüklediğini iddia etti.

TeaBot ve Anatsa isimleriyle geçen Truva ortaya çıktı geçen mayıs. Kötü amaçlı yazılım üreticilerinin virüslü cihazların ekranlarını uzaktan görüntülemesine ve cihazların etkinlikleriyle etkileşime girmesine izin vermek için akış yazılımı kullandı ve Android’in erişilebilirlik hizmetlerini kötüye kullandı. O zamanlar TeaBot’un dünya çapında yaklaşık 60 bankadan önceden tanımlanmış uygulamalar listesinden veri çalması planlanmıştı.

Salı günü, güvenlik firması Cliffy Bildirildi Çaydanlık geri geldi. Bu süre zarfında, Truva atı, adından da anlaşılacağı gibi, kullanıcıların QR kodları ve barkodlarla etkileşime girmesine izin veren QR Code & Barcode Scanner adlı kötü amaçlı bir uygulama aracılığıyla yayıldı. Bu işlemcinin 10.000’den fazla kurulumu vardı, bundan önce Cleafy araştırmacıları Google’a dolandırıcılık faaliyeti bildirdi ve Google onu kaldırdı.

“En büyük farklılıklardan biri[s]Buna, Mayıs 2021’de keşfedilen modellere kıyasla hedeflenen uygulamalarda bir artış da dahildir. Ev bankacılığı uygulamaları, sigorta uygulamaları, kripto cüzdanları ve kripto işlemleriAraştırmacılar, “Bir yıldan kısa bir süre içinde TeaBot tarafından hedeflenen uygulamaların sayısı %500’den fazla artarak 60 hedeften 400’ün üzerine çıktı” diye yazdı.

Son aylarda TeaBot, virüslü telefonlarda özel mesajları görüntülemek için Rusça, Slovakça ve Mandarin Çincesi de dahil olmak üzere yeni dilleri desteklemeye başladı. Play’de dağıtılan sahte tarayıcı işlemcisi, yalnızca iki kötü amaçlı yazılımdan koruma hizmeti tarafından kötü amaçlı olarak algılandı ve indirme sırasında yalnızca belirli izinler istedi. Tüm incelemeler, uygulamayı sistematik ve iyi işleyen olarak göstererek, daha az deneyimli kişilerin debot riskini belirlemesini zorlaştırıyor.

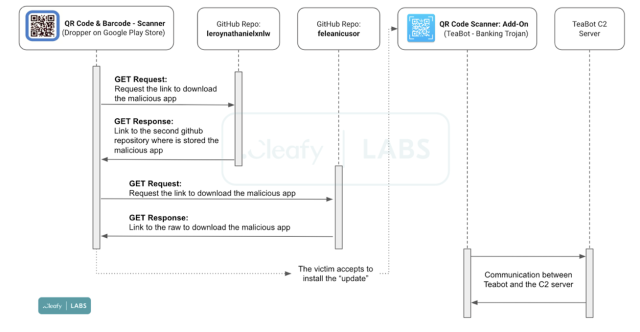

Yüklendikten sonra, kötü amaçlı QR kodu ve barkod tarayıcı uygulaması, kullanıcılara bir güncelleme olduğunu bildiren bir açılır pencere görüntüler. Ancak, güncellemeyi Play aracılığıyla normal olarak kullanılabilir hale getirmek yerine, açılır pencere onu feleanicusor kullanıcısı tarafından oluşturulan iki belirli GitHub deposundan indirdi. Her iki depo da depoyu kurdu.

Bu harita, TeaBot yazarları tarafından oluşturulan enfeksiyon zincirine genel bir bakış sağlar:

Temiz

Net araştırmacılar şunları yazdı:

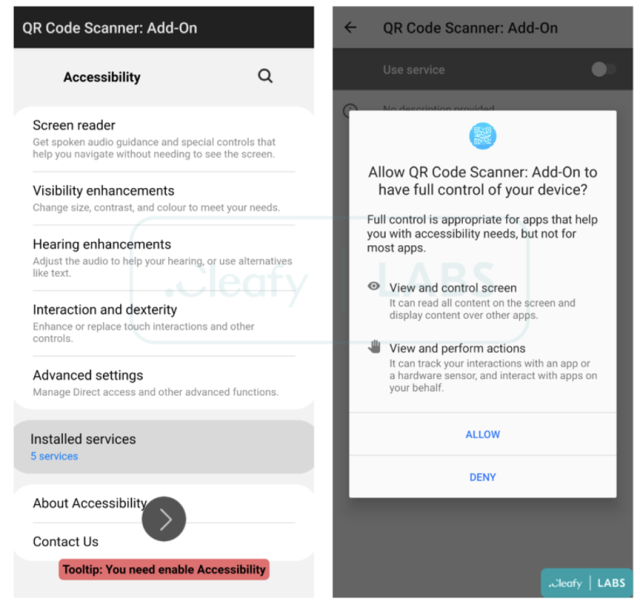

TeaBot, kullanıcılar sahte “güncellemeyi” indirip çalıştırmayı kabul eder etmez kurulum sürecine başlayacaktır.

- Görüntüleme ve kontrol ekranı: Cihaz ekranından giriş bilgileri, SMS, 2FA kodları gibi önemli bilgileri almak için kullanılır.

- Eylemleri görüntüleyin ve gerçekleştirin: Kurulum aşamasından sonra, çeşitli izin türlerini kabul etmek ve virüslü cihaz üzerinde kötü niyetli eylemler gerçekleştirmek için kullanılır.

Temiz

TeaBot, Google’ın resmi uygulama pazarında yayılan en son Android kötü amaçlı yazılımıdır. Şirket genellikle kötü amaçlı uygulamaları bildirildiği anda kaldırır, ancak kötü amaçlı yazılımın kendisini tanımlamak için mücadele etmeye devam eder. Google temsilcileri, bu yayınla ilgili yorum talebine yanıt vermedi.

İnsanların kötü niyetli bir işlemcinin kurulu olup olmadığını belirlemek için kullanabileceği göstergelerin listesi Cliffy’nin Salı gönderisinde.

Resmi listeler Getty Resimleri

“Öğrenci. Müzik uzmanı. Hevesli problem çözücü. Zombi evangelisti. Yemek fanatiği.”